Anti-tamper zaštita diska: vodič za tvrtke

Zamislite da netko fizički pristupi serveru vaše tvrtke, izmijeni firmware diska i sustav to nikada ne otkrije. Upravo taj scenarij rješava što je anti-tamper zaštita diska: skup hardverskih i softverskih mehanizama koji detektiraju, blokiraju ili bilježe svaki pokušaj neovlaštene izmjene podataka ili komponenti. Za tvrtke i organizacije koje svakodnevno upravljaju osjetljivim informacijama, ova zaštita nije opcija nego preduvjet za sigurno poslovanje. U ovom vodiču objašnjavamo kako anti-tamper tehnologija funkcionira, koje su njezine praktične primjene i kako je pravilno implementirati.

Sadržaj

- Što je anti-tamper zaštita diska i kako funkcionira

- Primjena anti-tamper tehnologije u zaštiti podataka i integriteta diska

- Napredne anti-tamper metode: NFC oznake i hardverski sigurnosni moduli

- Najčešće pogreške i rizici u primjeni anti-tamper zaštite diska

- Kako odabrati i implementirati anti-tamper zaštitu diska u vašoj tvrtki

- Naš pogled: zašto je dobro planirana anti-tamper zaštita diska ključna za dugoročnu sigurnost podataka

- Kako Datarecovery pomaže tvrtkama u zaštiti i oporavku podataka

- Često postavljana pitanja

Ključne Spoznaje

| Točka | Detalji |

|---|---|

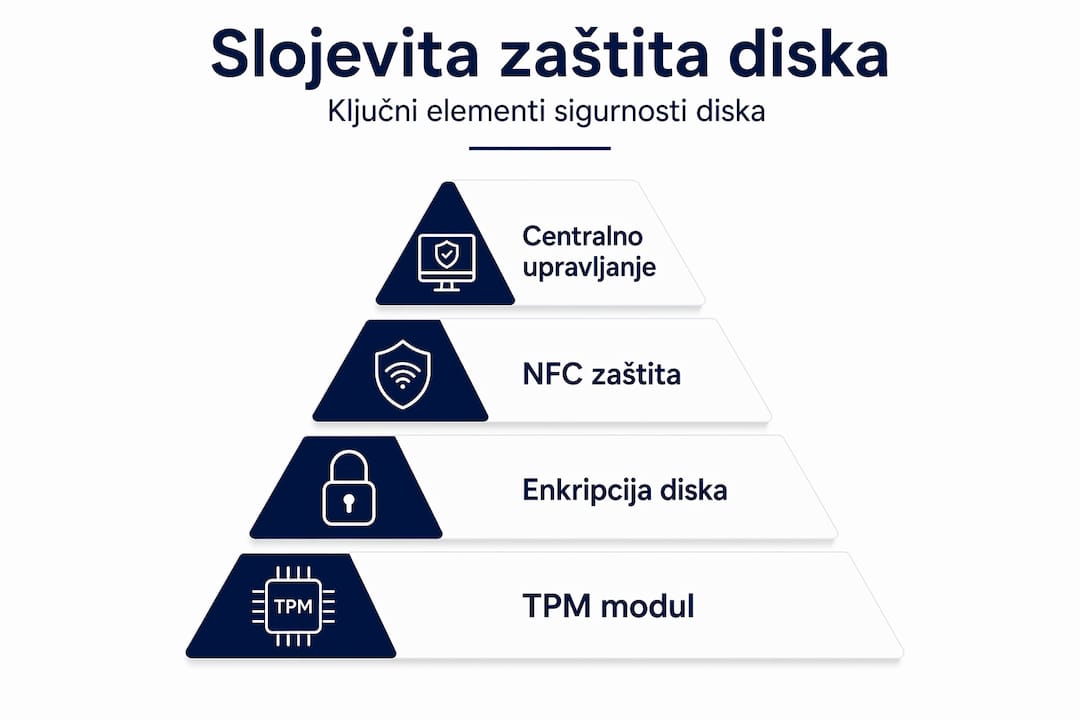

| Slojevita zaštita | Anti-tamper zaštita kombinira hardverske i softverske mehanizme za maksimalnu sigurnost. |

| TPM ključna komponenta | Trusted Platform Module provjerava integritet sustava prije pokretanja i sprječava neovlašten pristup. |

| Kontrola pristupa i rotacija ključeva | Redovita rotacija i stroga kontrola pristupa ključevima minimiziraju rizik kompromitacije. |

| Napredne tehnologije | NFC oznake i hardverski sigurnosni ključevi dodaju dodatni sloj obrane protiv manipulacija. |

| Praktična implementacija | Ispravna konfiguracija i održavanje ključni su za pouzdanu zaštitu podataka u tvrtkama. |

Što je anti-tamper zaštita diska i kako funkcionira

Anti-tamper zaštita diska kombinira hardverske i softverske slojeve koji zajedno osiguravaju da nitko ne može promijeniti sadržaj diska ili komponente sustava bez da to bude otkriveno. Srž ovog sustava je TPM modul (Trusted Platform Module), fizički čip na matičnoj ploči koji pohranjuje kriptografske ključeve i mjeri integritet sustava.

Anti-tamper zaštita koristi TPM 1.2 ili noviji koji provjerava integritet UEFI/BIOS-a prije pokretanja operativnog sustava. Ako se bilo koja izmjerena vrijednost razlikuje od očekivane, sustav odbija pokrenuti OS i time sprječava pokretanje s izmijenjenim komponentama. Ovaj proces se naziva “Secure Boot” i ključan je za prevenciju neovlaštene izmjene.

Za kriptiranje podataka na disku koriste se algoritmi XTS-AES-128 i XTS-AES-256. XTS (XEX-based tweaked-codebook mode with ciphertext stealing) posebno je prilagođen za diskove jer svaki sektor šifrira neovisno, što znači da napadač ne može rekonstruirati podatke čak ni ako dođe do fizičkog diska.

Ključne komponente anti-tamper zaštite diska uključuju:

- TPM modul koji pohranjuje ključeve i mjeri integritet pokretanja

- UEFI Secure Boot koji blokira nepotpisani kod pri pokretanju

- Diskovna enkripcija koja štiti podatke u mirovanju

- Fizički senzori koji detektiraju otvaranje kućišta ili uklanjanje diska

- Audit log koji bilježi svaki pokušaj pristupa

Profesionalni savjet: Najefikasnija zaštita zahtijeva ispravnu konfiguraciju i TPM-a i UEFI/BIOS-a zajedno. Samo jedan od ta dva sloja nije dovoljan jer napadač može zaobići softversku zaštitu ako ima fizički pristup hardveru.

Primjena anti-tamper tehnologije u zaštiti podataka i integriteta diska

Nakon razumijevanja tehničkog dijela, fokusirajmo se na praktičnu primjenu u IT okruženju. Najrašireniji alat za primjenu anti-tamper zaštite u Windows okruženjima je BitLocker, Microsoftovo rješenje za diskovnu enkripciju koje je izravno integrirano s TPM modulom.

BitLocker je najefikasniji u kombinaciji s TPM-om i Active Directoryjem za centralizirano upravljanje i zaštitu. Ova kombinacija omogućuje IT administratorima da upravljaju ključevima za stotine uređaja iz jedne konzole, što je posebno važno za tvrtke s distribuiranim timovima.

Koraci za implementaciju BitLockera s TPM podrškom:

- Provjerite da matična ploča ima TPM 2.0 čip i da je aktiviran u BIOS-u

- Aktivirajte Secure Boot u UEFI postavkama

- Povežite uređaje s Active Directoryjem i konfigurirajte Group Policy za BitLocker

- Pohranite ključeve za oporavak u Active Directory ili Azure AD, ne lokalno

- Definirajte politiku pristupa: tko može pristupiti ključevima i pod kojim uvjetima

Kontrola pristupa i rotacija ključeva ključni su za smanjenje rizika kompromitacije podataka. Automatizirana rotacija ključeva znači da čak i ako napadač dođe do starog ključa, on više nije valjan.

Profesionalni savjet: Razdvajanje uloga je kritično. Osoba koja administrira BitLocker politike ne bi trebala imati pristup samim ključevima za oporavak. Ovo načelo “četiri oka” smanjuje rizik od insajderskih prijetnji.

Usporedba metoda zaštite diska:

| Metoda | Hardverska podrška | Centralno upravljanje | Razina zaštite |

|---|---|---|---|

| BitLocker + TPM | Obavezna | Da (Active Directory) | Visoka |

| VeraCrypt | Nije obavezna | Ograničeno | Srednja do visoka |

| Samo softverska enkripcija | Nije potrebna | Ovisi o alatu | Srednja |

| Fizički sigurnosni modul (HSM) | Obavezna | Da | Vrlo visoka |

Za sigurnost podataka u poslovnom okruženju preporučuje se kombinacija BitLockera s TPM-om kao osnova, uz dodatne slojeve zaštite za posebno osjetljive podatke.

Napredne anti-tamper metode: NFC oznake i hardverski sigurnosni moduli

Kada znamo o tradicionalnim metodama, vrijedi razmotriti i napredne tehnologije koje donose dodatne mogućnosti zaštite. NFC oznake s detekcijom neovlaštenog otvaranja koriste AES-128 enkripciju i rolling kodove za učinkovitu zaštitu fizičkih uređaja i opreme.

NFC anti-tamper oznake funkcioniraju na principu jednokratnih kodova. Svaki put kada se oznaka skenira, generira novi kod koji vrijedi samo za tu sesiju. Ako netko pokuša klonirati oznaku ili je fizički ukloniti, senzori unutar oznake to registriraju i ona prestaje funkcionirati ili šalje alarm.

Prednosti NFC anti-tamper oznaka:

- Detekcija otvaranja kućišta putem fizičkih senzora koji se aktiviraju pri uklanjanju

- Rolling kodovi koji onemogućuju kloniranje jer svaki kod vrijedi samo jednom

- AES-128 enkripcija koja štiti komunikaciju između oznake i čitača

- Revizijski trag koji bilježi svaki pokušaj skeniranja ili manipulacije

- Integracija s IoT sustavima za automatsko obavještavanje sigurnosnih timova

Hardverski ključevi na ESP32 platformi koriste višefaktorsku autentifikaciju i kriptografske protokole za zaštitu softverskih aplikacija. Ovo je posebno relevantno za tvrtke koje distribuiraju vlastiti softver ili upravljaju licencama na terenu.

| Tehnologija | Primjena | Razina sigurnosti | Trošak implementacije |

|---|---|---|---|

| NFC anti-tamper oznake | Fizička zaštita uređaja | Visoka | Nizak do srednji |

| HSM (hardverski sigurnosni modul) | Upravljanje ključevima | Vrlo visoka | Visok |

| ESP32 hardverski ključevi | Zaštita softvera i licenci | Srednja do visoka | Srednji |

| TPM čip | Integritet pokretanja | Visoka | Nizak (ugrađen) |

Za nove metode zaštite podataka vrijedi razmotriti kombiniranje NFC oznaka s TPM-om i centralnim sustavom upravljanja, što daje slojevitu zaštitu koja pokriva i fizički i digitalni pristup.

Profesionalni savjet: Kombinirajte različite vrste zaštita. Fizička NFC zaštita kućišta zajedno s TPM-om i diskovnom enkripcijom čini napad znatno složenijim jer napadač mora istovremeno zaobići više neovisnih sustava.

Najčešće pogreške i rizici u primjeni anti-tamper zaštite diska

Sada kada znamo kako zaštita funkcionira i koje su tehnologije dostupne, važno je upoznati se s rizicima i mogućim greškama koje mogu poništiti sav trud uložen u implementaciju.

Gubitak ključeva za oporavak i loše upravljanje njima može rezultirati trajnim gubitkom pristupa podacima. Ovo je paradoks anti-tamper zaštite: što je zaštita jača, to je veća šteta ako izgubite vlastite ključeve. Tvrtke koje pohrane ključeve samo lokalno na zaštićenom uređaju, a taj uređaj zatim otkaže, mogu ostati bez pristupa svim podacima.

Najčešće pogreške pri implementaciji:

- Pohrana ključeva za oporavak na istom disku koji je zaštićen tim ključevima

- Nedostatak testiranja scenarija oporavka prije nego što zaštita postane aktivna u produkciji

- Nepravilna konfiguracija TPM-a koja uzrokuje lažne alarme ili propuste u zaštiti

- Zanemarivanje firmware ažuriranja što ostavlja poznate ranjivosti otvorenima

- Neadekvatna kontrola pristupa ključevima gdje previše zaposlenika ima pristup osjetljivim ključevima

“Rootkiti mogu ostati trajno neprimjetni u firmwareu, stoga se preporučuje korištenje izoliranih virtualnih okruženja za lakše oporavke.” Rootkiti i firmware rizici

Firmware napadi su posebno opasni jer operativni sustav nema uvid u ono što se događa ispod njega. Napadač koji kompromitira firmware diska može čitati podatke čak i kada je enkripcija aktivna, jer se dešifriranje događa upravo na razini firmwarea. Prevencija uključuje redovita ažuriranja firmwarea od provjerenih proizvođača i korištenje diskova s potpisanim firmwareom.

Za smanjenje rizika od gubitka podataka zbog pogrešne konfiguracije, svaka tvrtka trebala bi imati dokumentiran plan oporavka koji se redovito testira.

Profesionalni savjet: Uvijek testirajte scenarij oporavka u testnom okruženju prije nego što aktivirate zaštitu na produkcijskim sustavima. Simulirajte gubitak TPM-a zamjenom matične ploče i provjerite možete li pristupiti podacima samo s ključem za oporavak.

Kako odabrati i implementirati anti-tamper zaštitu diska u vašoj tvrtki

Za kraj, prijeđimo na praktične korake za uvođenje anti-tamper zaštite u vaše poslovanje. Implementacija nije jednokratni projekt nego kontinuiran proces koji zahtijeva redovito održavanje.

Koraci za odabir i implementaciju:

- Procijenite sigurnosne potrebe: Koje podatke čuvate, tko im može pristupiti i koji su regulatorni zahtjevi (GDPR, NIS2)?

- Provjerite kompatibilnost hardvera: Ima li svaki uređaj TPM 2.0 čip i podržava li UEFI Secure Boot?

- Odaberite alat za enkripciju: BitLocker za Windows okruženja, FileVault za macOS, LUKS za Linux

- Konfigurirajte centralno upravljanje ključevima: Povežite s Active Directoryjem ili namjenskim HSM rješenjem

- Definirajte politiku pristupa: Tko može pristupiti ključevima, pod kojim uvjetima i s kojim odobrenjem

- Dokumentirajte i testirajte plan oporavka: Simulirajte kvar TPM-a i provjeru oporavka ključem

Automatizirana rotacija ključeva i višefaktorska autentifikacija značajno povećavaju sigurnost i smanjuju rizike kompromitacije. Rotacija ključeva svaka tri do šest mjeseci je industrijski standard za organizacije koje upravljaju osjetljivim podacima.

Preporuke za integraciju sa sigurnosnim politikama tvrtke:

- Uključite anti-tamper zaštitu u onboarding proces za nove uređaje

- Definirajte što se događa s ključevima kada zaposlenik napusti tvrtku

- Povežite sustav s SIEM alatom za centralizirano praćenje sigurnosnih događaja

- Redovito provodite sigurnosne revizije i penetracijska testiranja

Za dugoročnu sigurnost podataka ključno je da anti-tamper zaštita bude dio šire sigurnosne strategije, a ne izolirano tehničko rješenje.

Naš pogled: zašto je dobro planirana anti-tamper zaštita diska ključna za dugoročnu sigurnost podataka

Kroz više od tri desetljeća rada s tvrtkama koje su izgubile pristup podacima, Datarecovery je uočio obrazac koji se ponavlja: organizacije ulažu u zaštitu, ali zanemaruju plan za situaciju kada ta zaštita postane prepreka vlastitom oporavku.

Anti-tamper zaštita koja je ispravno implementirana štiti od vanjskih napadača. No, ista ta zaštita može postati nepremostiva prepreka ako TPM čip otkaže, matična ploča bude zamijenjena ili ključevi za oporavak budu izgubljeni. Vidjeli smo slučajeve gdje je tvrtka imala savršeno šifriran disk, ali bez pristupačnih ključeva za oporavak, podaci su bili trajno nedostupni.

Snažna kontrola pristupa i višefaktorska autentifikacija su osnova moderne sigurnosne strategije, ali moraju biti popraćene jednako snažnim planom oporavka. Ovo nije proturječnost, to je kompletna strategija.

Naše iskustvo pokazuje da isključivo softverska rješenja u virtualiziranim okruženjima nose poseban rizik. Kada se virtualni stroj migrira na drugu fizičku platformu, TPM stanje se može promijeniti i uzrokovati zaključavanje diska. Organizacije koje koriste virtualizaciju moraju posebno pažljivo planirati kako TPM virtualizacija funkcionira u njihovom okruženju.

Slojevita zaštita, koja kombinira TPM, diskovnu enkripciju, NFC fizičku zaštitu i centralno upravljanje ključevima, daleko je otpornija od bilo kojeg pojedinačnog rješenja. Uz to, redovita edukacija zaposlenika o sigurnosnim procedurama smanjuje rizik od insajderskih prijetnji, koje su statistički češće od vanjskih napada. Za organizacije koje žele razumjeti nove metode zaštite podataka, ključno je pratiti razvoj tehnologije i redovito revidirati vlastite politike.

Kako Datarecovery pomaže tvrtkama u zaštiti i oporavku podataka

Anti-tamper zaštita sprječava neovlašteni pristup, ali što se dogodi kada legitimni pristup postane nemoguć zbog kvara hardvera, izgubljenih ključeva ili oštećenog firmwarea? Tu nastupa Datarecovery.

Datarecovery laboratorij, osnovan 1993. godine i jedini u regiji s ISO 9001:2015 certifikacijom, specijaliziran je upravo za situacije kada zaštita postane prepreka. Naš tim svakodnevno radi na oporavku podataka s kriptiranih diskova, uključujući slučajeve gdje je TPM otkaz, zamjena matične ploče ili gubitak ključeva uzrokovao nedostupnost podataka. Nudimo i servis oporavka kod mehaničkih oštećenja za diskove koji su fizički oštećeni. Za tvrtke u regiji dostupan je i naš servis spašavanja podataka u Zagrebu. Obratite nam se za procjenu situacije i savjet o tome kako zaštititi podatke bez rizika od zaključavanja vlastitih sustava.

Često postavljana pitanja

Što točno znači anti-tamper zaštita diska?

Anti-tamper zaštita diska znači da je disk opremljen tehnologijama koje sprječavaju neovlaštene izmjene ili pristup, poput TPM modula koji provjerava integritet sustava prije pokretanja. TPM 1.2 ili noviji provjerava integritet UEFI/BIOS-a i sprječava pokretanje sustava s izmijenjenim komponentama.

Kako NFC oznake pomažu u zaštiti podataka?

NFC oznake koriste kriptografiju i dinamičke kodove za identifikaciju uređaja, čime sprječavaju kloniranje i neovlašteno uklanjanje oznaka. NFC oznake s AES-128 enkripcijom i detekcijom neovlaštenog uklanjanja čine kloniranje praktično neizvedivim.

Koje su najčešće pogreške kod implementacije anti-tamper zaštite?

Najčešće pogreške uključuju gubitak ili loše upravljanje ključevima za oporavak, nepravilnu konfiguraciju TPM-a i neadekvatnu kontrolu pristupa ključevima. Loše upravljanje ključevima može rezultirati trajnim gubitkom pristupa podacima čak i za legitimne korisnike.

Kako tvrtke mogu poboljšati sigurnost svojih diskova?

Implementacijom višefaktorske autentifikacije, redovitom rotacijom ključeva i centraliziranim upravljanjem politikama pristupa te korištenjem hardverskih modula. Višefaktorska autentifikacija i rotacija ključeva su temeljni elementi svake ozbiljne sigurnosne strategije za zaštitu podataka na diskovima.